Nghe lén toàn cầu

Bạn có thể nghĩ rằng những cuộc gọi hoặc thư điện tử bạn gửi cho

những người bạn của mình đều là bí mật. Nhưng trên thực tế, luôn có

người lắng nghe chúng ở mọi thời điêm. Các tổ chức, ví dụ như Cục Tình

báo An Ninh Quốc Gia Mỹ (American National Security Agency – NSA), liên

tục nghe trộm các cuộc điện thoại và thư điện tử. NSA đôi khi còn bị gọi

là “Chẳng có tình báo nào như vậy hết” (“No Such Agency“) vì sự tồn tại của nó bị lên án trong suốt một thời gian dài. Sử dụng một chương trình tên là Echelon,

nó là một công cụ nghe lén chuyên xâm nhập vào các giao tiếp điện tử.

Mục đích chắc chắn là để phát hiện các phần tử khủng bố và mạng lưới

khủng bố, nhưng không ai thực sự biết được. Và dưới đây là cách họ thực

hiện điều đó.

Trao đổi thư điện tử

Khi bạn gửi một thư điện tử, tín hiệu mang theo thư sẽ đi tới nhà cung cấp mạng của bạn (Internet Service Provider – ISP). Từ đó, nso được gửi qua một điểm trao đổi của Internet (Internet Exchange Point – IXP) để tới nhà cung cấp mạng của người bạn mà bạn gửi thư tới, và sau đó là tới bạn của bạn. Để xâm nhập vào thư của bạn mà không ai biết, người nghe trộm này đơn giản chỉ việc đấu nối vào IXP. Các máy tính của NSA cũng không ngừng tìm kiếm mọi trang web trên internet nhằm mục đích định vị bất cứ thứ gì khả nghi.

Cáp điện thoại cố định

Những sợi cáp mang tín hiệu điện thoại chạy ngầm dưới biển thường được chế tạo bằng dây đồng. Những người nghe trộm có thể lắng nghe được bằng cách gửi những thợ lặn xuống dưới để cuốn các cuộn dây điện quanh dây cáp. Điều này cho phép những người nghe có thể nghe được tín hiện trên điện thoại đã bị rò rỉ ra từ dây đồng. Ngày nay họ thường sử dụng cáp quang, thứ này thì không thể nào đấu nối được … hay là có thể?

Tín hiệu di động

Khi bạn gọi ai đó bằng chiếc điện thoại di động của mình, các sóng cực ngắn di chuyển trong không khí tới một chiếc antena, từ đó chúng phủ được tiếp âm qua các ăng ten khác cho tới khi chúng tới được chiếc điện thoại của người mà bạn đang gọi tới. Tất cả những gì một người nghe lén cần làm đó là xâm nhập vào tín hiệu sóng siêu ngắn khi nó di chuyển giữa các ăng ten.

Điện thoại cố định

Việc nghe lén điện thoại cố định là vi phạm pháp luật ở rất nhiều quốc gia, tuy nhiên những kẻ nghe trộm vẫn làm điều đó bằng cách kết nối tới trung tâm trao đổi tín hiệu điện thoại chính.

Với hệ thống Echelon, các dịch vụ an ninh không lắng nghe một số người cụ thể, ngoài ra tất cả các cuộc gọi khác đều bị theo dõi, sau đó sẽ định vị vị trí đối với những ai họ phát hiện ra dấu hiệu khả nghi.

Vệ tinh

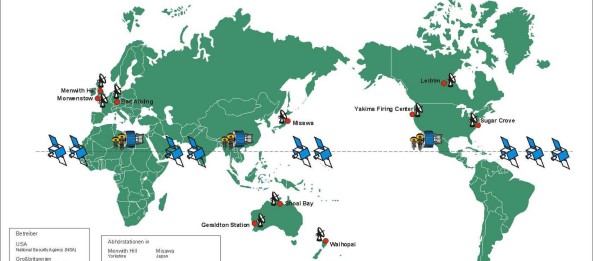

Các vệ tinh truyền tin cho phép thực hiện các cuộc gọi hoặc xem truyền hình diện rộng có thể vươn ra toàn bộ thế giới gần như ngay lập tức. Nhưng những thông tin truyền đi có thể bị xâm nhập từ các trạm trên mặt đất, và thường thì chúng được đặt ngay cạnh các chảo vệ tinh gửi tín hiệu. Đôi khi các trạm trên mặt đất có những mật danh khá hay, như là “Đồng xu mặt trăng” của NSA (Moonpenny), được đặt tại đồi Menwith tại Yorkshire, Anh, và nó xâm nhập vào toàn bộ các tín hiệu viễn thông giữa Anh và châu Âu.

Nhận diện giọng nói

Có quá nhiều cuộc gọi để các điệp viên có thể nghe trộm được toàn bộ, vì thế các máy tính được sử dụng để kiểm tra hàng triệu cuộc gọi mỗi giây. Một số hoạt động bằng cách “nhận diện giọng nói”. Theo đó máy tính phân tích giọng nói trên điện thoại để phát hiện ra một giọng nói đang được tìm kiếm nào đó.

Khai phá dữ liệu

Các máy tính có thể được lập trình để kiểm tra các thư điện tử và tìm kiếm các từ khả nghi. Vào năm 1990, chương trình Echelon đã tìm kiếm hai từ khóa đó là “hòa bình xanh” (“Greenpeace”) và “Tổ chức ân xá quốc tế” (“Amnesty International”). Việc này đã gây ra một vụ bê bối lớn.

Theo dấu

Các máy tính được sử dụng để theo dấu các cuộc gọi và thư điện tử của bất kỳ người nào được xem là khả nghi. Các máy tính cũng tìm kiếm bất kỳ “mối liên hệ” nào với những người khác đã có liên lạc với đối tượng khả nghi trên.

NTC

(Theo Do not open – An encyclopedia of the world’s best-kept secrets)

(Nguồn ảnh: Internet)

Trao đổi thư điện tử

Khi bạn gửi một thư điện tử, tín hiệu mang theo thư sẽ đi tới nhà cung cấp mạng của bạn (Internet Service Provider – ISP). Từ đó, nso được gửi qua một điểm trao đổi của Internet (Internet Exchange Point – IXP) để tới nhà cung cấp mạng của người bạn mà bạn gửi thư tới, và sau đó là tới bạn của bạn. Để xâm nhập vào thư của bạn mà không ai biết, người nghe trộm này đơn giản chỉ việc đấu nối vào IXP. Các máy tính của NSA cũng không ngừng tìm kiếm mọi trang web trên internet nhằm mục đích định vị bất cứ thứ gì khả nghi.

Cáp điện thoại cố định

Những sợi cáp mang tín hiệu điện thoại chạy ngầm dưới biển thường được chế tạo bằng dây đồng. Những người nghe trộm có thể lắng nghe được bằng cách gửi những thợ lặn xuống dưới để cuốn các cuộn dây điện quanh dây cáp. Điều này cho phép những người nghe có thể nghe được tín hiện trên điện thoại đã bị rò rỉ ra từ dây đồng. Ngày nay họ thường sử dụng cáp quang, thứ này thì không thể nào đấu nối được … hay là có thể?

Tín hiệu di động

Khi bạn gọi ai đó bằng chiếc điện thoại di động của mình, các sóng cực ngắn di chuyển trong không khí tới một chiếc antena, từ đó chúng phủ được tiếp âm qua các ăng ten khác cho tới khi chúng tới được chiếc điện thoại của người mà bạn đang gọi tới. Tất cả những gì một người nghe lén cần làm đó là xâm nhập vào tín hiệu sóng siêu ngắn khi nó di chuyển giữa các ăng ten.

Điện thoại cố định

Việc nghe lén điện thoại cố định là vi phạm pháp luật ở rất nhiều quốc gia, tuy nhiên những kẻ nghe trộm vẫn làm điều đó bằng cách kết nối tới trung tâm trao đổi tín hiệu điện thoại chính.

Với hệ thống Echelon, các dịch vụ an ninh không lắng nghe một số người cụ thể, ngoài ra tất cả các cuộc gọi khác đều bị theo dõi, sau đó sẽ định vị vị trí đối với những ai họ phát hiện ra dấu hiệu khả nghi.

Vệ tinh

Các vệ tinh truyền tin cho phép thực hiện các cuộc gọi hoặc xem truyền hình diện rộng có thể vươn ra toàn bộ thế giới gần như ngay lập tức. Nhưng những thông tin truyền đi có thể bị xâm nhập từ các trạm trên mặt đất, và thường thì chúng được đặt ngay cạnh các chảo vệ tinh gửi tín hiệu. Đôi khi các trạm trên mặt đất có những mật danh khá hay, như là “Đồng xu mặt trăng” của NSA (Moonpenny), được đặt tại đồi Menwith tại Yorkshire, Anh, và nó xâm nhập vào toàn bộ các tín hiệu viễn thông giữa Anh và châu Âu.

Nhận diện giọng nói

Có quá nhiều cuộc gọi để các điệp viên có thể nghe trộm được toàn bộ, vì thế các máy tính được sử dụng để kiểm tra hàng triệu cuộc gọi mỗi giây. Một số hoạt động bằng cách “nhận diện giọng nói”. Theo đó máy tính phân tích giọng nói trên điện thoại để phát hiện ra một giọng nói đang được tìm kiếm nào đó.

Khai phá dữ liệu

Các máy tính có thể được lập trình để kiểm tra các thư điện tử và tìm kiếm các từ khả nghi. Vào năm 1990, chương trình Echelon đã tìm kiếm hai từ khóa đó là “hòa bình xanh” (“Greenpeace”) và “Tổ chức ân xá quốc tế” (“Amnesty International”). Việc này đã gây ra một vụ bê bối lớn.

Theo dấu

Các máy tính được sử dụng để theo dấu các cuộc gọi và thư điện tử của bất kỳ người nào được xem là khả nghi. Các máy tính cũng tìm kiếm bất kỳ “mối liên hệ” nào với những người khác đã có liên lạc với đối tượng khả nghi trên.

NTC

(Theo Do not open – An encyclopedia of the world’s best-kept secrets)

(Nguồn ảnh: Internet)

No comments:

Post a Comment